En la gestión de seguridad de tecnologías de la información las amenazas internas, es un problema persistente y extenso, por lo que, desde la perspectiva del gerente de TI, es tener un plan de seguridad, con información y procedimientos para mitigar o erradicar estas amenazas internas en la medida de lo posible, ya sean intencionales o no.

Cuando se trata de un ciber criminen, el foco se centra mucho en las amenazas externas y en los individuos que activamente tratan de causar daño, ya sea infectando un sistema con malware o cifrando archivos para extorsionar a sus víctimas, por supuesto que es entendible que se le preste la mayor atención a esto, ya que las amenazas que plantean los cibercriminales a las organizaciones es significativa; tanto que muchos consideran a sus actividades ilegales como la evolución natural de los crímenes tradicionales, simplemente que en una versión digital y en línea de lo que sucedía antes, sin embargo el ser humano se convirtió en el eslabón más débil en la seguridad de sistemas y muchos lo describen como un fenómeno del siglo XXI, que no se puede ir.

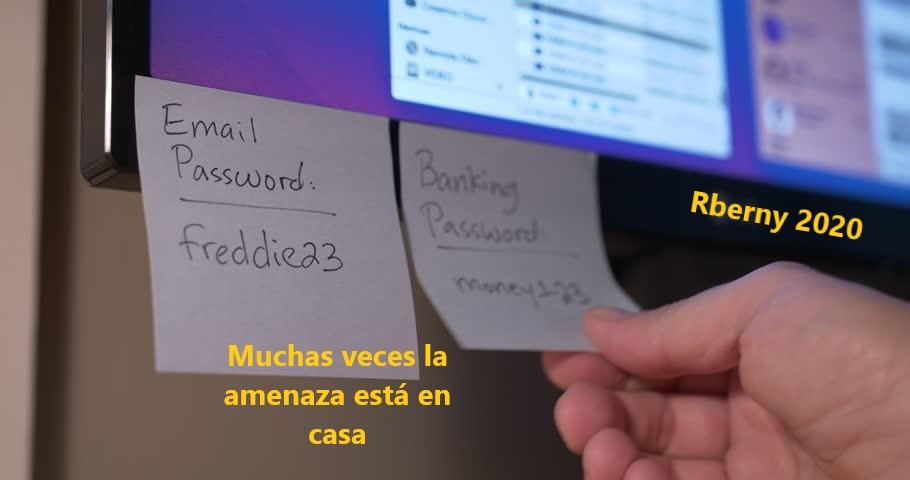

Sin embargo, las amenazas no son solamente externas, las amenazas internas, que por muchos años fueron malentendidas, son tan problemáticas como sus equivalentes exteriores y cada vez más empresas empiezan a reconocer los daños que podrían ocasionarse desde adentro.

Una encuesta incluso sugirió que la mayor amenaza al programa de ciberseguridad de una organización la constituyen los empleados, dicho artículo elaborado por Nuix en 2015, reportó que la sorprendente mayoría de encuestados, imaginen el 93% considera al comportamiento humano como la amenaza número uno a su seguridad, sin embargo, lo interesante es que es una preocupación creciente, ya que el año anterior la misma encuesta mostró un indicador menor 88%.

Esto se observa también en Latinoamérica, dado que alrededor del 50% de las empresas pequeñas y medianas nombró al fraude interno como uno de los incidentes que más se han ignorado desde inicios de la computación y con el auge de internet y los ambientes colaborativos se ha intensificado.

De esto, podemos extraer aspectos positivos y negativos, es bueno que la amenaza se tome en serio, pero es preocupante que los incidentes sean mayores de lo que se creía.

En realidad se tiene claro, lo desprotegidos que quedan nuestros equipos móviles y no digamos de escritorio, cuando en el trabajo utilizamos este tipo de redes sociales, que son propensas a ser vulneradas por su deficiente sistema de seguridad, en algunas empresas es considerado un espacio cibernético dedicado al ocio, donde la información que nosotros colocamos ahí, también nos pone en peligro como seres humanos, ya que está infestada de criminales, pedófilos, secuestradores y nosotros se la ponemos muy fácil, publicando detalles de nuestras posesiones, rutinas, gustos, debilidades, que se utilizan en ingeniería social.

Si bien un cibercriminal no tiene contraseñas, accesos, ni conocimiento de ningún tipo acerca de la red a la que va a acceder, varios de los empleados de la empresa si lo tienen, lo anterior sugiere, que en teoría, alguien con motivos puede atacar la red de la empresa donde trabaja de forma tan sencilla como lo es, ingresando un usuario, una contraseña y ejecutando determinados protocolos para hacer el daño que desee.

Esto es muy relevante, como se indica en cow92, aproximadamente un 80% de todos los fraudes, robos, sabotajes o accidentes relacionados con los sistemas informáticos son responsabilidad de empleados o ex empleados de la compañía a la que pertenecen dichos sistemas.

Entonces, la protección más importante de los datos internos debe darse en las mismas computadoras y servidores de la empresa, aun cuando ya se cuente con controles estrictos para el acceso a datos sensibles, la realidad es que cualquiera puede acceder a las bases de datos, los controles de procesos o incluso a la relación de clientes.

Es sintomático, que las muchas empresas con miles de computadoras y servidores mantienen sistema operativos viejos y para uso doméstico, por el costo que significa la adquisición de licencias de sistemas operativos empresariales, ¿cuál es el efecto?, pues que se generan vulnerabilidades por la obsolescencia de los sistemas operativos y aunado a ello el retiro de soporte de la marca, así como no contar más con actualizaciones críticas de seguridad, amenazas viejas que aún están transitando por la red tienen espacio en estos entornos.

Ataques cibernéticos no intencionados

Este tipo de amenazas que son clasificadas como ataques cibernéticos, es un verdadero dolor de cabeza para los expertos en seguridad informática y los responsables de estas áreas, en la teoría del caos, todo funciona muy bien, sin embargo, en este caso el usuario no pretende hacer daño alguno, simplemente por falta de conocimiento comete un error que en la mayoría de veces trae consigo graves consecuencias, por ejemplo:

Resulta que se combina con los perfiles mal estructurados, cada vez que creas una cuenta a un nuevo usuario o le das acceso privilegiado a ciertas áreas de los sistemas internos de la empresa, estás abriendo la puerta a alguien que en cualquier momento por error humano, podría poner toda tu red en peligro, porque no se tiene claro a que recursos informáticos por su perfil tendrá acceso, claro están los usuarios que son demasiado curiosos y le buscan por todos lados para ver hasta donde pueden llegar.

Recomendaciones para prevenir ataques informáticos internos

Controlar o inhabilitar los puertos USB

Un pendrive o USB, es una amenaza potencial para la seguridad informática de la red de la empresa, ya que pueden contener cualquier tipo de archivos, por lo que se recomienda el controlar los puertos USB, con lo cual se podrían evitar cientos de incidentes.

Controlar el acceso a Internet

Al tener un acceso completo a Internet desde los dispositivos de la empresa se pueden acceder a páginas llenas de virus e infectar los equipos, por eso se debe limitar al máximo la navegación de los usuarios a Internet.

Control de log

Consideremos esto, antes de otorgar permiso a cualquier usuario a partes sensibles del sistema, se debería considerar que tipo de acceso necesita y restringir al máximo permisos dentro del sistema por medio de perfiles y autorizaciones, recomiendo para el personal un contrato de confidencialidad.

Antispam

Muchos piensan que resulta obvio instalar un antivirus, no obstante es también esencial activar un buen anti spam que reduzca los riesgos de sufrir un ataque por medio de correo electrónico basura que llega todos los días as los buzones de los usuarios.

Monitorizar los dispositivos personales

Sé que esto puede resultar muy complicado, sin embargo, cada vez es más común que los empleados utilicen sus móviles, tablets y computadoras personales en las empresas y estas se lo permiten, además, se conecten a la red corporativa, esto es una muy mala práctica si no se tiene una separación de los servicios y especialmente de los accesos, para ello existen diferentes herramientas, que permiten controlar y avisar cuando un empleado, desde alguno de sus dispositivos y utilizando la red interna, acceda a ambientes indebidos que pongan en riesgo la seguridad de los recursos informáticos de la empresa.

Hacer inversión constante en seguridad informática

Es importante renovar constantemente el modelo de la seguridad informática, ya que los ataques son cada vez más sofisticados y nuestra seguridad puede quedar obsoleta.

Los ataques cibernéticos son una amenaza en permanente latencia, y eso bien lo sabemos los profesionales del área TI, de hecho, me gustaría comentarles de un estudio de Kaspersky Lab, donde nos indica que el 86% de los CISO a nivel mundial piensan que las violaciones a la ciberseguridad son inevitables, de ahí se desprende que las empresas deban implementar planes de seguridad informática eficientes y sobre todo, medibles en el tiempo para monitorear su desempeño y detectar eventos a corregir y fortalezas a potenciar.

Existen diversas métricas de seguridad cibernética y varían de una empresa a otra en función de su nivel de aversión al riesgo y de sus necesidades comerciales, no obstante, en todo informe de seguridad informática, debemos considerar los siguientes indicadores:

Número de incidentes por período

Puede llegar a ser la métrica más importante de todos los indicadores de seguridad informática, pues hace referencia directa a las actividades sospechosas y amenazas que afectan a la empresa, de esta manera, hay que implementar las acciones a seguir para mantener los niveles de seguridad en óptimas condiciones, por supuesto, es importante dividir este indicador en sub métricas que aporten información más específica, niveles de gravedad y tipos de incidentes, como infección de malware, acceso no autorizado, ataques destructivos, amenazas persistentes, etc.

Número de Dispositivos NO identificados en la red interna

Los dispositivos IoT y aquellos que son propiedad de los trabajadores representan un riesgo para la ciberseguridad de las empresas, ya que es poco probable que tengan sistemas antivirus fuertes y parches actualizados, en cualquier caso, se requiere identificarlos y cuantificarlos.

Tiempo medio para resolver un incidente

Este indicador nos muestra la efectividad de los protocolos de seguridad cibernética de la empresa, recordemos que cuando esto se retarda es de conocimiento en el mundo de los negocios que el tiempo es dinero y, entre más tarde el equipo en resolver una vulnerabilidad o amenaza, mayor es el impacto para la empresa, igualmente es importante que el registro proporcione información de cuánto tiempo se tardó el equipo en resolver cada incidente cibernético, que va desde el momento en que este fue detectado hasta la presentación del informe final.

Estadística de Vulnerabilidades conocidas en sistemas internos y externos

Esta ya no es únicamente una recomendación, el monitorear es una norma obligatoria para el área de tecnologías de la información, estar constantemente revisando el sistema de red es una de las mejores prácticas, debe ser constante, así como los sistemas para detectar vulnerabilidades y cuantificarlas es fundamental para los planes de ciberseguridad de cualquier empresa, pues los resultados permiten determinar el nivel de debilidad o fallo en los sistemas de protección y definir las acciones a seguir para fortalecer la seguridad informática en general y reducir el riesgo de ataques.

Costo por Incidente

Debe estar presente en todo informe de seguridad informática porque es la métrica que permite entender el costo de las fallas de ciberseguridad, siempre hay que hacer la representación monetaria, ya que en ello se evidenciara el costo de los eventos, ante los de prevención y mitigación, de esta manera hay que recordar que el costo por incidente, va más allá de los recursos invertidos en resolver un ataque, por lo que el indicador debe tener en cuenta las consecuencias derivadas de este, como el impacto en la productividad, eventual daño a la imagen de marca, etc.

Quiero mencionarles que los puntos que hemos presentado y recomendado constituyen solo algunos de los principales indicadores de seguridad informática, ya que el plan estratégico de TI debe integrar todavía más controles, sobre manera si se está siguiendo alguna metodología o en su caso una certificación ISO.

No olvidemos que es necesario advertir que las estadísticas señalan que el 95% de las violaciones a la ciberseguridad se deben a errores humanos, por lo que recomiendo para disminuir el nivel de incidentes y vulnerabilidades, la capacitación en seguridad cibernética para todos los empleados, independientemente de su posición en la organización, esto es indispensable, ya la seguridad informática no es únicamente del área de TI, es de todos los que integran una empresa, ya que las técnicas para detectar vulnerabilidades y aprovecharlas son más sofisticadas cada día.

Saludos,

Visitas: 15